02/03/2011

En nuestro mundo hiperconectado, a menudo olvidamos que el universo digital tiene una huella muy real y tangible en nuestro planeta. Cada correo que enviamos, cada video que vemos y cada dispositivo que utilizamos consume energía y recursos. Este vasto y complejo entramado forma lo que podemos llamar un ecosistema digital. Y al igual que nuestros ecosistemas naturales, este entorno virtual es vulnerable a la contaminación y a las especies invasoras. Los virus informáticos no son solo una amenaza para nuestros datos personales o nuestras finanzas; son una forma de polución digital con consecuencias devastadoras que se extienden hasta el mundo físico, impactando directamente en el medio ambiente.

La Contaminación Silenciosa: ¿Qué es un Virus Informático?

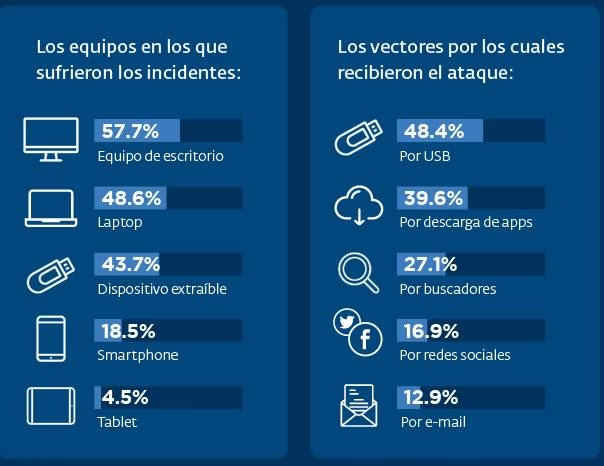

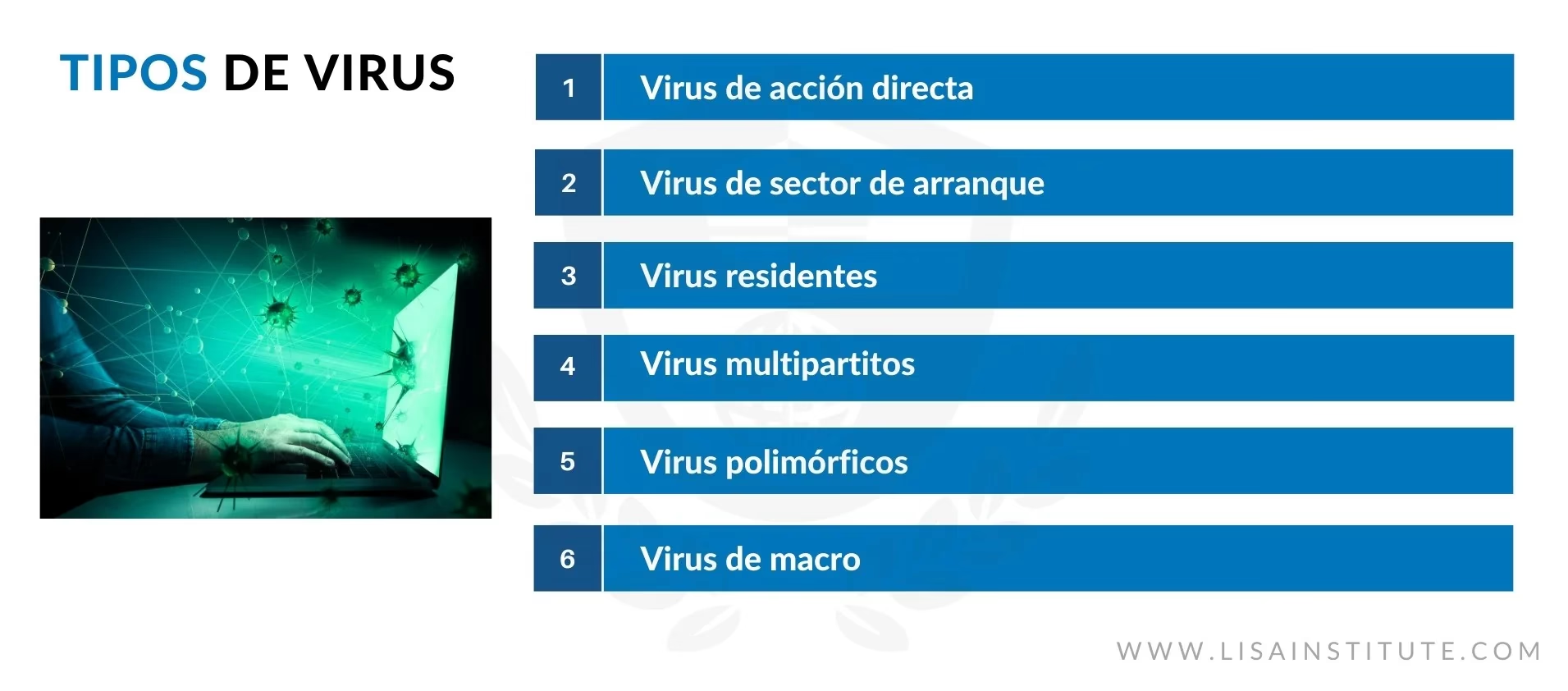

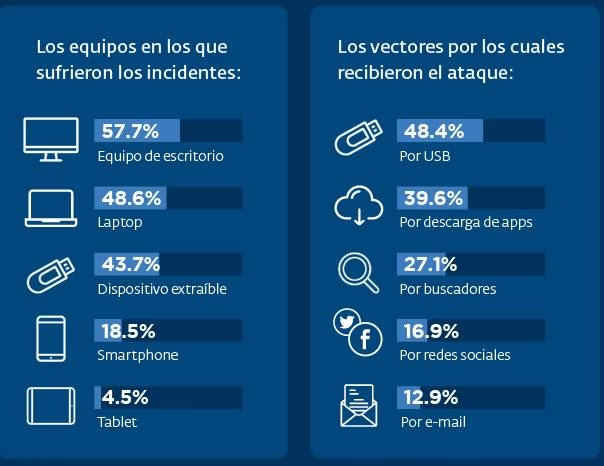

Un virus informático es, en esencia, un programa o código malicioso diseñado para alterar el funcionamiento normal de un dispositivo. Al igual que un contaminante químico en un río, se propaga sigilosamente, a menudo adjunto a archivos o programas que parecen inofensivos. Una vez dentro de un sistema, puede corromper o eliminar datos, secuestrar recursos y replicarse para infectar otros dispositivos, extendiendo la contaminación a través de las redes.

Las consecuencias van más allá de la pérdida de información. Un ordenador infectado a menudo funciona de manera ineficiente, consumiendo más electricidad. A gran escala, las redes de ordenadores "zombis" o botnets, controladas por ciberdelincuentes, pueden movilizarse para realizar ataques masivos, consumiendo una cantidad de energía equivalente a la de pequeñas ciudades. Además, cuando un virus daña un dispositivo de forma irreparable, este se convierte prematuramente en basura electrónica, uno de los flujos de residuos de más rápido crecimiento y más tóxicos del mundo. Por lo tanto, comprender y combatir los virus es una tarea fundamental no solo para la seguridad, sino también para la salud de nuestro planeta.

Especies Invasoras en Nuestro Hábitat Digital

Al igual que en la naturaleza, en el mundo digital existen diferentes tipos de amenazas, cada una con su propio método de ataque y supervivencia. Podemos clasificarlas como si fueran especies invasoras que alteran el equilibrio de nuestro ecosistema personal. A continuación, exploramos algunas de las más comunes:

Tabla Comparativa de Amenazas Digitales y sus Análogos Ecológicos

| Tipo de Amenaza | Descripción de su Acción | Metáfora Ecológica |

|---|---|---|

| Gusano (Worm) | Se replica a sí mismo de forma masiva a través de las redes, consumiendo ancho de banda y recursos del sistema sin necesidad de un programa anfitrión. | Una plaga de insectos o una especie vegetal invasora que se propaga sin control, agotando los nutrientes del suelo (recursos del sistema) y ahogando a las especies nativas. |

| Troyano (Trojan) | Se disfraza de software legítimo para engañar al usuario y permitir que el atacante obtenga acceso remoto y control sobre el dispositivo. | Un depredador que utiliza el camuflaje para infiltrarse en un nido o madriguera, atacando desde dentro y comprometiendo la seguridad de todo el hábitat. |

| Ransomware | Secuestra los archivos del usuario cifrándolos y exige un pago (rescate) para devolver el acceso. | Un parásito que se adhiere a su huésped, bloqueando sus funciones vitales y extrayendo sus recursos a cambio de permitirle sobrevivir. |

| Spyware | Recopila información del usuario sin su consentimiento, como hábitos de navegación, contraseñas o datos bancarios. | Un cazador furtivo que instala cámaras ocultas en un bosque para espiar el comportamiento de los animales (usuarios) y explotar sus vulnerabilidades. |

| Adware | Muestra publicidad no deseada de forma agresiva, a menudo en ventanas emergentes, ralentizando el sistema. | Una maleza que, aunque no es directamente letal, compite por la luz y el espacio, dificultando el crecimiento de las plantas deseadas y afeando el paisaje. |

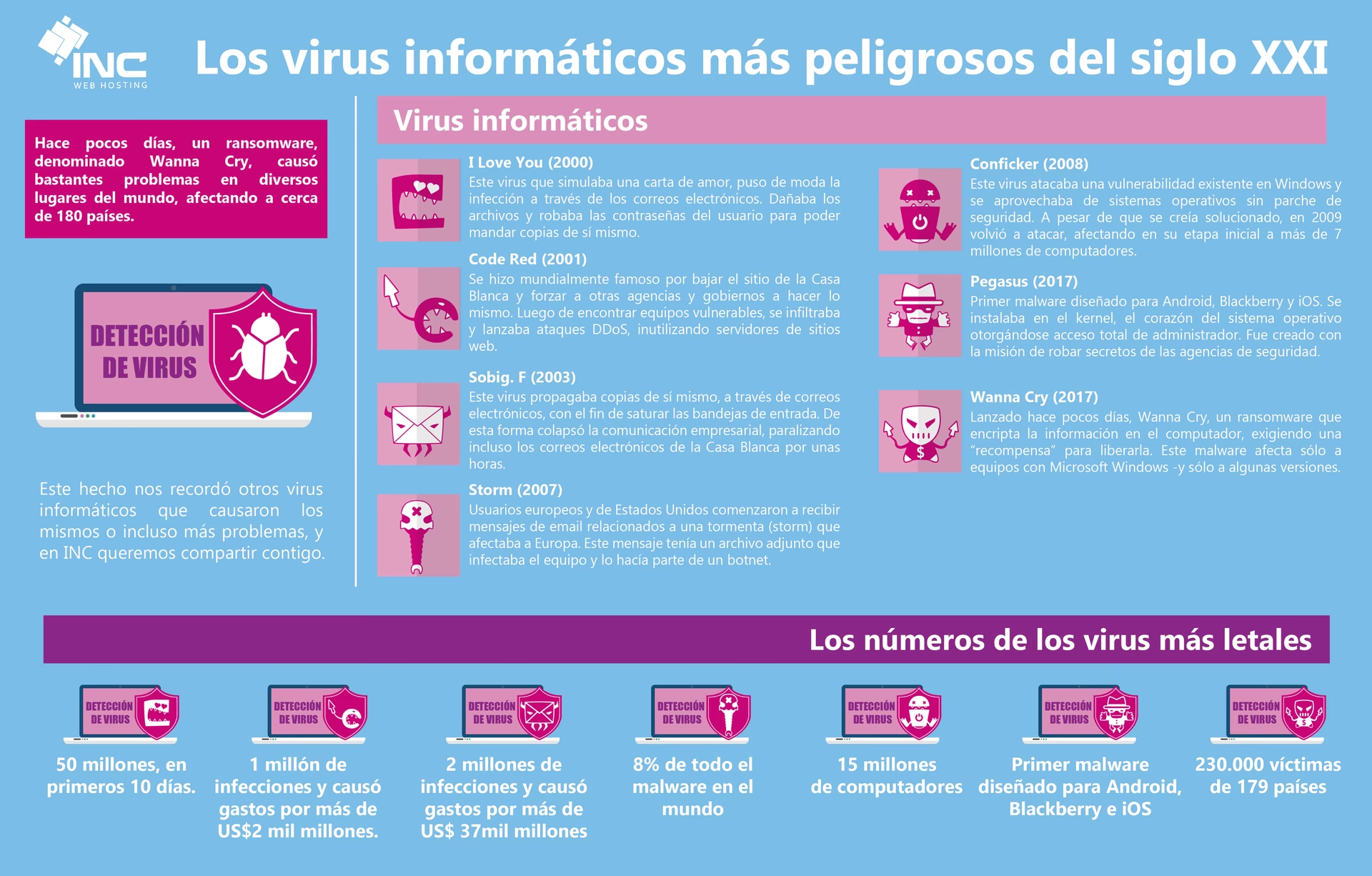

Desastres Históricos: El Impacto Ambiental de los Peores Virus

La historia de la informática está marcada por brotes virales que no solo causaron pérdidas económicas astronómicas, sino que también dejaron una profunda cicatriz ecológica. Cada uno de estos desastres digitales significó millones de horas de trabajo perdidas, sistemas reconstruidos desde cero y, lo más importante desde nuestra perspectiva, una cantidad incalculable de hardware desechado y un consumo energético descomunal.

Los Ataques Más Devastadores y su Coste Oculto

| Virus / Gusano | Daño Financiero Estimado | Impacto Ambiental Potencial |

|---|---|---|

| Mydoom (2004) | $38 mil millones | Creó una de las mayores botnets de la historia, con un consumo energético masivo y constante para enviar spam y realizar ataques. Alta probabilidad de generación de e-waste por sistemas corrompidos. |

| Sobig (2003) | $30 mil millones | Paralizó infraestructuras críticas como aerolíneas, provocando un caos logístico con un coste energético indirecto y un alto volumen de sistemas que necesitaron ser reemplazados. |

| Klez (2001) | $19.8 mil millones | Infectó a más de 7 millones de PCs. Su persistencia durante años obligó a muchas empresas y usuarios a desechar hardware obsoleto que no podía ser limpiado de forma fiable. |

| ILOVEYOU (2000) | $15 mil millones | Su rápida propagación colapsó servidores de correo en todo el mundo, forzando reinicios masivos y un gasto energético considerable en reparaciones y limpiezas de sistemas a nivel global. |

| WannaCry (2017) | $4 mil millones | Este ransomware afectó a infraestructuras vitales como hospitales, inutilizando equipos médicos y de oficina que, en muchos casos, tuvieron que ser sustituidos, generando residuos peligrosos. |

Hacia la Sostenibilidad Digital: Guía de Ciberhigiene Ecológica

Proteger nuestros dispositivos es un acto de responsabilidad personal, pero también un gesto hacia el medio ambiente. Al mantener nuestro ecosistema digital limpio y seguro, prolongamos la vida útil de nuestros aparatos, reducimos el consumo innecesario de energía y minimizamos nuestra contribución a la montaña de basura electrónica. Adoptar prácticas de ciberhigiene es fundamental para lograr una sostenibilidad digital.

- Mantén tu sistema y aplicaciones actualizados: Las actualizaciones a menudo incluyen "parches" de seguridad que cierran agujeros por los que podrían colarse las amenazas. Es el equivalente a reparar una valla en una reserva natural para protegerla de cazadores furtivos.

- Utiliza un software antivirus de confianza: Actúa como el sistema inmunológico de tu dispositivo o como los guardianes de un parque nacional. Detecta y neutraliza las especies invasoras antes de que puedan causar daño.

- Desconfía de correos y mensajes sospechosos: El phishing es una de las técnicas de infección más comunes. No hagas clic en enlaces ni descargues archivos de remitentes desconocidos. Es como no aceptar comida de extraños en el bosque; podría estar envenenada.

- Usa contraseñas fuertes y únicas: Una contraseña robusta es la primera línea de defensa. Piensa en ella como una cerradura de alta seguridad para tu hogar digital, evitando que los intrusos entren.

- Realiza copias de seguridad periódicas: Si ocurre un desastre, tener una copia de tus datos importantes te permitirá restaurar tu sistema sin necesidad de comprar un nuevo dispositivo. Es tu "arca de Noé" personal para salvar lo más valioso de la inundación.

Preguntas Frecuentes sobre la Ecología de la Ciberseguridad

- ¿Puede un virus dañar físicamente mi ordenador y convertirlo en basura electrónica?

- Sí. Aunque es poco común, ciertos tipos de malware pueden sobrecargar componentes como el procesador o la tarjeta gráfica, causando un sobrecalentamiento que los dañe permanentemente. Más frecuentemente, un virus puede corromper el sistema operativo o el firmware de tal manera que la reparación sea más costosa que comprar un nuevo dispositivo, generando así e-waste de forma prematura.

- ¿Cómo contribuyen los virus al cambio climático?

- Principalmente de dos maneras: primero, a través del consumo masivo de electricidad de las botnets (redes de ordenadores infectados) que se usan para enviar spam o realizar ciberataques; segundo, por el consumo energético de los centros de datos que trabajan sin descanso para filtrar, detectar y combatir estas amenazas a nivel global. Un internet "enfermo" es un internet energéticamente ineficiente.

- ¿Proteger mi ordenador es realmente un acto ecológico?

- Absolutamente. Un dispositivo seguro es un dispositivo que dura más tiempo. Al evitar infecciones, previenes fallos de funcionamiento que podrían llevarte a desecharlo. Prolongar la vida útil de tus aparatos electrónicos es una de las formas más efectivas de reducir tu huella de carbono y la generación de residuos tóxicos.

- ¿Qué es peor para el medio ambiente, el spam o un virus troyano?

- Ambos son perjudiciales. El spam, por su volumen masivo, consume enormes cantidades de energía en su transmisión y almacenamiento en servidores de todo el mundo. Un troyano, por su parte, puede convertir tu ordenador en parte de una botnet, haciendo que consuma más energía de la necesaria 24/7 y potencialmente dañándolo hasta dejarlo inservible. Ambos son formas de contaminación digital con un impacto real.

En conclusión, la línea que separa nuestro mundo digital del físico es cada vez más delgada. Las amenazas que acechan en la red tienen el poder de saltar esa barrera y causar un daño tangible a nuestro planeta. Cuidar de nuestra seguridad digital, mantener nuestros dispositivos limpios y ser conscientes de nuestras acciones en línea no es solo una cuestión de proteger nuestra privacidad o nuestro dinero. Es una parte integral de nuestra responsabilidad como habitantes de este planeta, un paso necesario para cultivar un ecosistema digital saludable y, por extensión, un mundo más sostenible para todos.

Si quieres conocer otros artículos parecidos a Ecología Digital: Protege tu Ecosistema Virtual puedes visitar la categoría Sostenibilidad.