18/11/2022

En la era digital, nuestros ordenadores son extensiones de nuestra vida, almacenando desde recuerdos preciados hasta información financiera crítica. Sin embargo, esta dependencia nos expone a un mundo de amenazas invisibles, donde los ciberdelincuentes trabajan sin descanso para infiltrarse en nuestros sistemas. El malware, un término que abarca desde virus y gusanos hasta troyanos y ransomware, es su principal herramienta. En América Latina, la situación es alarmante: el 24% de las organizaciones que sufrieron un incidente de seguridad en el último año fueron víctimas de una infección de este tipo. Identificar una infección a tiempo no es solo una cuestión técnica, es un acto de autoprotección crucial. Cuanto más tiempo un software malicioso permanece oculto en tu sistema, mayor es el daño que puede causar, desde el robo de identidad hasta la pérdida total de tus datos. Por ello, es fundamental conocer las señales y saber cómo actuar con rapidez y eficacia.

¿Cómo se Cuela el Malware en tu Dispositivo?

Los atacantes han perfeccionado sus métodos para engañarnos y lograr que, sin darnos cuenta, les abramos la puerta de nuestros dispositivos. Comprender estas tácticas es el primer paso para construir una defensa sólida. Estas son las vías de infección más comunes:

- Correos Electrónicos Engañosos (Phishing y Spam): Es una de las tácticas más antiguas y efectivas. Recibes un correo que parece legítimo, de un banco, una empresa de paquetería o incluso un contacto conocido. Te insta a descargar un archivo adjunto (una supuesta factura, un reembolso) o hacer clic en un enlace. Al hacerlo, instalas el malware. Desconfía siempre de correos no solicitados, revisa la dirección del remitente y nunca abras adjuntos sospechosos.

- Macros Maliciosas en Documentos de Office: Microsoft Office tiene un lenguaje de scripting potente que los delincuentes explotan. Te envían un archivo de Word o Excel y, al abrirlo, aparece una advertencia de seguridad pidiendo habilitar el contenido o las macros. Si lo haces, ejecutas un script que infecta tu sistema. Ninguna empresa legítima te pedirá habilitar macros para ver un documento simple.

- Unidades Extraíbles Infectadas (Ataques de Gota USB): Un pendrive o disco duro externo puede ser un caballo de Troya. Muchos gusanos se propagan al infectar estas unidades. Cuando conectas una unidad infectada, el malware puede instalarse automáticamente. Ten mucho cuidado con dispositivos USB encontrados o de origen desconocido. A veces, los atacantes los dejan deliberadamente en lugares públicos esperando que la curiosidad de alguien haga el trabajo sucio.

- Software Empaquetado o Potencialmente no Deseado (PUA): Al descargar un programa, especialmente de fuentes no oficiales, es posible que el instalador incluya software adicional. A menudo son barras de herramientas para el navegador, adware que te bombardea con anuncios, u otros programas que no solicitaste. Lee siempre con atención cada paso de la instalación y desmarca las casillas de software adicional.

- Páginas Web Comprometidas o Maliciosas: Tu equipo puede infectarse simplemente por visitar una página web. Los atacantes explotan vulnerabilidades en tu navegador o en sus complementos (plugins) para ejecutar código malicioso. Puede ser un sitio diseñado para atacar o un sitio legítimo que ha sido hackeado. Mantener tu navegador y todo tu software actualizado es vital para cerrar estas brechas de seguridad.

Las 10 Señales de Alarma: ¿Está tu PC Infectada?

Los ciberdelincuentes prefieren el sigilo. Cuanto más tiempo pases sin saber que estás infectado, más datos pueden robar y más daño pueden hacer. Presta atención a estas señales que podrían indicar que tu ordenador ha sido comprometido:

- La Computadora Funciona Excesivamente Lenta: Si de repente tu PC tarda una eternidad en arrancar o en abrir programas, podría ser una señal. Malware como los mineros de criptomonedas (cryptojacking) consumen una gran cantidad de recursos del procesador y la memoria, ralentizando todo el sistema.

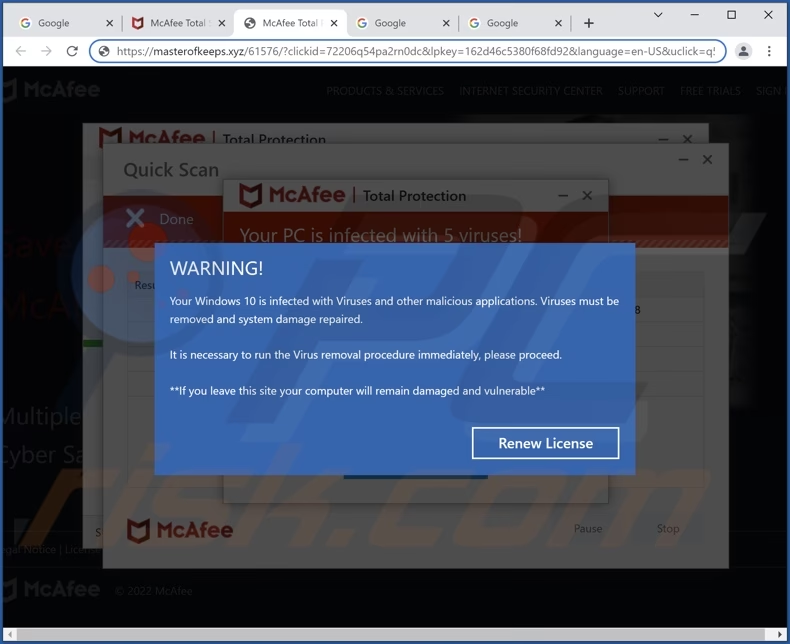

- Aparecen Anuncios y Ventanas Emergentes por Todas Partes: Si te ves inundado de pop-ups y anuncios invasivos incluso cuando no estás navegando, es muy probable que tengas adware, un tipo de malware diseñado para generar ingresos publicitarios para los atacantes.

- La Webcam se Enciende Sola: Algunos tipos de spyware están diseñados para espiarte activando tu cámara y micrófono sin tu permiso. Si ves que la luz de tu webcam se enciende en momentos inesperados, es una señal de alarma muy grave. Como medida preventiva, considera taparla físicamente cuando no la uses.

- Tus Contactos Reciben Mensajes Extraños de tu Parte: Si tus amigos te avisan de que están recibiendo correos spam o mensajes sospechosos desde tus redes sociales o email, es posible que un atacante haya secuestrado tus cuentas para propagar phishing o más malware.

- Nuevas Barras de Herramientas o Iconos Misteriosos: La aparición de nuevas barras de herramientas en tu navegador que no recuerdas haber instalado, o iconos desconocidos en tu escritorio, suelen ser síntomas de una infección por software potencialmente no deseado o malware.

- Tus Contraseñas Dejan de Funcionar: Si de un día para otro no puedes acceder a tu correo electrónico o a tus redes sociales, es posible que un atacante haya robado tus credenciales y cambiado las contraseñas para bloquearte el acceso y tomar el control total.

- Recibes una Nota de Rescate (Ransomware): Esta es la señal más obvia y aterradora. En lugar de tu escritorio habitual, encuentras un mensaje que te informa de que tus archivos han sido cifrados y que debes pagar un rescate (normalmente en criptomonedas) para recuperarlos. Esto es obra del ransomware.

- Tu Software de Seguridad se Desactiva: Algunos tipos de malware avanzado están diseñados para deshabilitar tu antivirus o firewall para poder operar sin ser detectado. Si descubres que tus programas de seguridad están desactivados y no puedes volver a activarlos, sospecha inmediatamente.

- Redirecciones Inesperadas del Navegador: Si al intentar visitar un sitio web, tu navegador te redirige constantemente a otras páginas que no solicitaste, es probable que un malware haya modificado la configuración de tu navegador.

- Actividad de Red Inusual: Si notas que tu conexión a internet está muy lenta o que hay un tráfico de datos constante incluso cuando no estás usando activamente la red, podría ser que el malware esté comunicándose con un servidor remoto, enviando tus datos o recibiendo instrucciones.

¡Alerta Roja! Pasos Inmediatos si Sospechas una Infección

Si has identificado una o más de las señales anteriores, no entres en pánico, pero actúa con rapidez. Cada segundo cuenta.

1. Desconecta tu Ordenador de Internet

Lo primero y más importante es aislar el equipo. Desconecta el cable de red o apaga la conexión Wi-Fi. Esto corta la comunicación del malware con su servidor de control, impidiendo que los atacantes sigan robando datos o enviando más instrucciones al software malicioso.

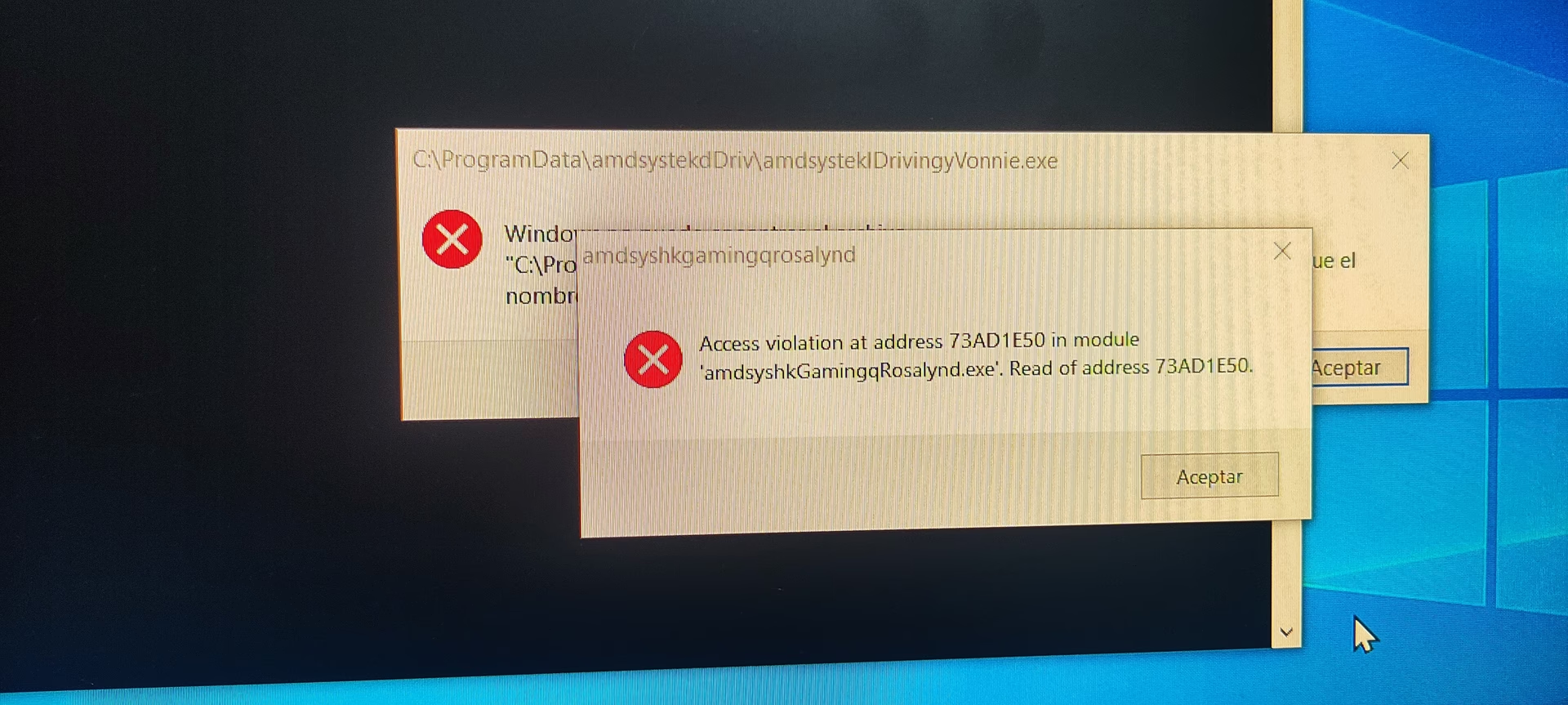

2. Finaliza Procesos Sospechosos

Abre el Administrador de Tareas (Ctrl+Alt+Supr) y ve a la pestaña de 'Procesos' o 'Detalles'. Busca programas que no reconozcas, que tengan nombres extraños o que estén consumiendo una cantidad desproporcionada de CPU o memoria. Si encuentras algo sospechoso, haz clic derecho y selecciona 'Finalizar tarea'. Esto es una medida temporal, pero puede detener la actividad maliciosa mientras realizas una limpieza más profunda.

3. Ejecuta un Análisis de Seguridad Completo

Utiliza un software antimalware de confianza. Microsoft Defender, integrado en Windows, es una buena primera opción. Ve a 'Seguridad de Windows' > 'Protección antivirus y contra amenazas' y ejecuta un 'Examen completo', no solo el rápido. Para una segunda opinión, puedes usar herramientas de análisis bajo demanda como Microsoft Safety Scanner, que son gratuitas y eficaces para detectar y eliminar amenazas que otros antivirus podrían pasar por alto.

Limpieza Profunda y Medidas de Recuperación

A veces, un simple análisis no es suficiente. Si la infección persiste, debes tomar medidas más drásticas.

Eliminar Cuentas de Usuario Desconocidas

Algunos atacantes crean cuentas de usuario ocultas para mantener el acceso a tu sistema. Ve a 'Administración de equipos' > 'Usuarios y grupos locales' > 'Usuarios'. Revisa la lista y elimina cualquier cuenta que no reconozcas.

La Opción Nuclear: Restablecer o Reinstalar Windows

Si nada funciona o si has sido víctima de un ransomware persistente, la solución más segura es borrar todo y empezar de cero. Antes de hacerlo, asegúrate de tener una copia de seguridad de tus archivos importantes en un disco externo. Luego, puedes usar la opción 'Restablecer este equipo' de Windows, eligiendo 'Quitar todo' para garantizar una limpieza completa. Esto eliminará todos los archivos, programas y, con ellos, cualquier rastro del malware.

Tabla Comparativa: Métodos de Prevención vs. Solución

| Medida | Tipo | Descripción |

|---|---|---|

| Mantener el software actualizado | Prevención | Cierra las brechas de seguridad que los atacantes explotan para infectar tu PC. |

| Usar contraseñas fuertes y únicas | Prevención | Dificulta el acceso no autorizado a tus cuentas si tus credenciales son robadas. |

| Activar la autenticación de dos factores (2FA) | Prevención | Añade una capa extra de seguridad que impide el acceso a tus cuentas incluso si roban tu contraseña. |

| Desconfiar de correos y enlaces sospechosos | Prevención | Es la principal defensa contra el phishing, uno de los vectores de ataque más comunes. |

| Ejecutar un análisis antivirus | Solución | Detecta y elimina el software malicioso que ya se encuentra en el sistema. |

| Desconectar de Internet | Solución | Corta la comunicación del malware con el atacante para detener el robo de datos. |

| Restablecer el sistema operativo | Solución | Es la forma más efectiva de eliminar infecciones profundas y persistentes. |

Preguntas Frecuentes (FAQ)

¿Pagar el rescate de un ransomware garantiza que recuperaré mis archivos?

No, en absoluto. Pagar el rescate es muy arriesgado. No hay ninguna garantía de que los ciberdelincuentes te proporcionen la clave de descifrado. Además, al pagar, estás financiando sus actividades criminales y te conviertes en un objetivo para futuros ataques. La recomendación general de las agencias de seguridad es no pagar.

¿Es suficiente el antivirus que viene con Windows?

Microsoft Defender ha mejorado enormemente y ofrece una protección base muy sólida. Para la mayoría de los usuarios, es suficiente si se combina con buenos hábitos de navegación. Sin embargo, utilizar una segunda herramienta de análisis bajo demanda o un antivirus de terceros de buena reputación puede ofrecer capas adicionales de protección y detectar amenazas que Defender podría pasar por alto.

¿Qué es la autenticación de dos factores (2FA) y por qué es tan importante?

La autenticación de dos factores (o multifactor, MFA) es un método de seguridad que requiere dos formas de verificación para acceder a una cuenta, por ejemplo, tu contraseña y un código enviado a tu teléfono. Es crucial porque incluso si un atacante roba tu contraseña, no podrá acceder a tu cuenta sin ese segundo factor, protegiéndote eficazmente contra el robo de cuentas.

¿Cómo puedo saber si mis datos personales ya están en la dark web?

Existen servicios como 'Have I Been Pwned?' que te permiten introducir tu dirección de correo electrónico para comprobar si ha sido expuesta en alguna brecha de datos conocida. Además, algunas soluciones de seguridad ofrecen servicios de monitorización de la dark web que te alertan de forma proactiva si detectan tu información personal en foros de ciberdelincuentes.

En conclusión, la protección de nuestros dispositivos no es una acción única, sino un proceso continuo de vigilancia y buenas prácticas. Aprender a reconocer las señales de una infección y tener un plan de acción claro puede marcar la diferencia entre un pequeño susto y una catástrofe digital. Mantente alerta, actualiza tu software y desconfía de lo inesperado. Tu seguridad digital está en tus manos.

Si quieres conocer otros artículos parecidos a Señales de que tu PC tiene malware y cómo actuar puedes visitar la categoría Ecología.